Man in the middle, l'attacco che mette a rischio le reti Wi-FI

Ecco cos’è il MITM, uno dei modi più efficaci per rubare dati sensibili senza essere scoperti dalla vittima. Attenzione soprattutto alle reti WI-FI gratuite

Vi ricordate il “torello” in spiaggia o al parco? Quel gioco dove due si passano la palla e un terzo sta al centro cercando di prenderla. Se quello in mezzo eravate voi il gioco non era proprio piacevole. Ancora meno piacevole è la stessa esperienza provata con un attacco hacker, in questo caso definito “man in the middle”.

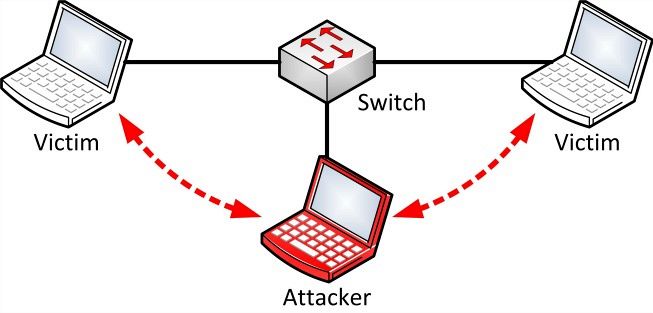

Come funziona attacco Man in the middle. Come si intuisce anche traducendo il nome inglese di questo attacco hacker, si tratta di un uomo in mezzo alla “conversazione” tra un client e un server. Lo scopo è principalmente quello di rubare dati. L’attacco Man in the middle, spesso abbreviato in MITM, è molto efficace e difficile da individuare. Specie per chi non è a conoscenza di questo tipo di attacchi. E per questo è anche tra i più diffusi in questo momento. Come fare un attacco made in the middle? Il concetto è molto semplice, l’hacker si inserisce tra client e server e legge la conversazione, e oltre a questo può modificarla e può fingersi una delle due parti.

Occhio alle reti WI-FI libere

Fonte foto: Web

Fonte foto: WebAttacco man in the middle

Nella maggior parte degli attacchi MITM l’hacker utilizza una rete WI-FI per rubare i dati sensibili di terzi. Capita spesso nelle stazioni o in giro per la città di trovare degli hotspot gratuiti, vere e proprie galline dalle uova d’oro per hacker alla ricerca di dati personali. Se ci connettiamo a una di queste reti e visitiamo siti particolari, come per esempio l’account della nostra banca o l’indirizzo di posta elettronica che usiamo per lavoro, per l’hacker che ha effettuato un attacco man in the middle sarà facile venire a conoscenza dei nostri dati sensibili.

Man in the browser

Esistono diverse versioni di questo attacco hacker. Tra i più “famosi” anche il man in the browser. Ovvero l’hacker inserisce dei codici malware nel computer della vittima. Codici che agiscono sul browser. In questo modo potrà registrare i dati scambiati tra l’utente e i siti target che ha scelto, in modo da rubare i dati sensibili di suo interesse.

Come difendersi?

Fonte foto: Pixabay

Fonte foto: PixabayAttacco hacker

Come abbiamo detto è molto difficile accorgersi di essere vittima di un MITM. Anche perché la maggior parte degli attacchi sono diretti a router o server e questo non permette all’utente di accorgersene velocemente. Per evitare di lasciare i nostri dati in mano ad altri possiamo però seguire alcuni accorgimenti. Per esempio, usare un programma di crittografia efficace che agisca tra client e server. Un’altra possibilità è quella di evitare di connetterci su tutte le linee WI-Fi aperte che troviamo in giro. O ancora meglio usare dei plug-in che ci permettano di stabilire sempre delle connessioni sicure. Ad essere paranoici, ma non troppo, si può dire che anche questi sistemi di difesa hanno comunque delle falle. E che quindi la totale sicurezza non riescono a fornirla.

Un MITM fatto in casa

Se tutto questo parlare di attacchi man in the middle vi ha fatto venire una gran voglia di giocare a torello sappiate che esistono diversi programmi per simulare o per effettuare questo tipo di attacchi. Ci sono anche applicazioni, su Android, in grado di svolgere la stessa funzione. Ovviamente lo scopo è quello di capire come funziona e se siete degli esperti del settore capire anche come difendervi. Il resto è illegalità.